NIS2 Anforderungen KMU: Pflichten verstehen und sofort umsetzbare Maßnahmen

Geschätzte Lesezeit: 12 Minuten

Key Takeaways

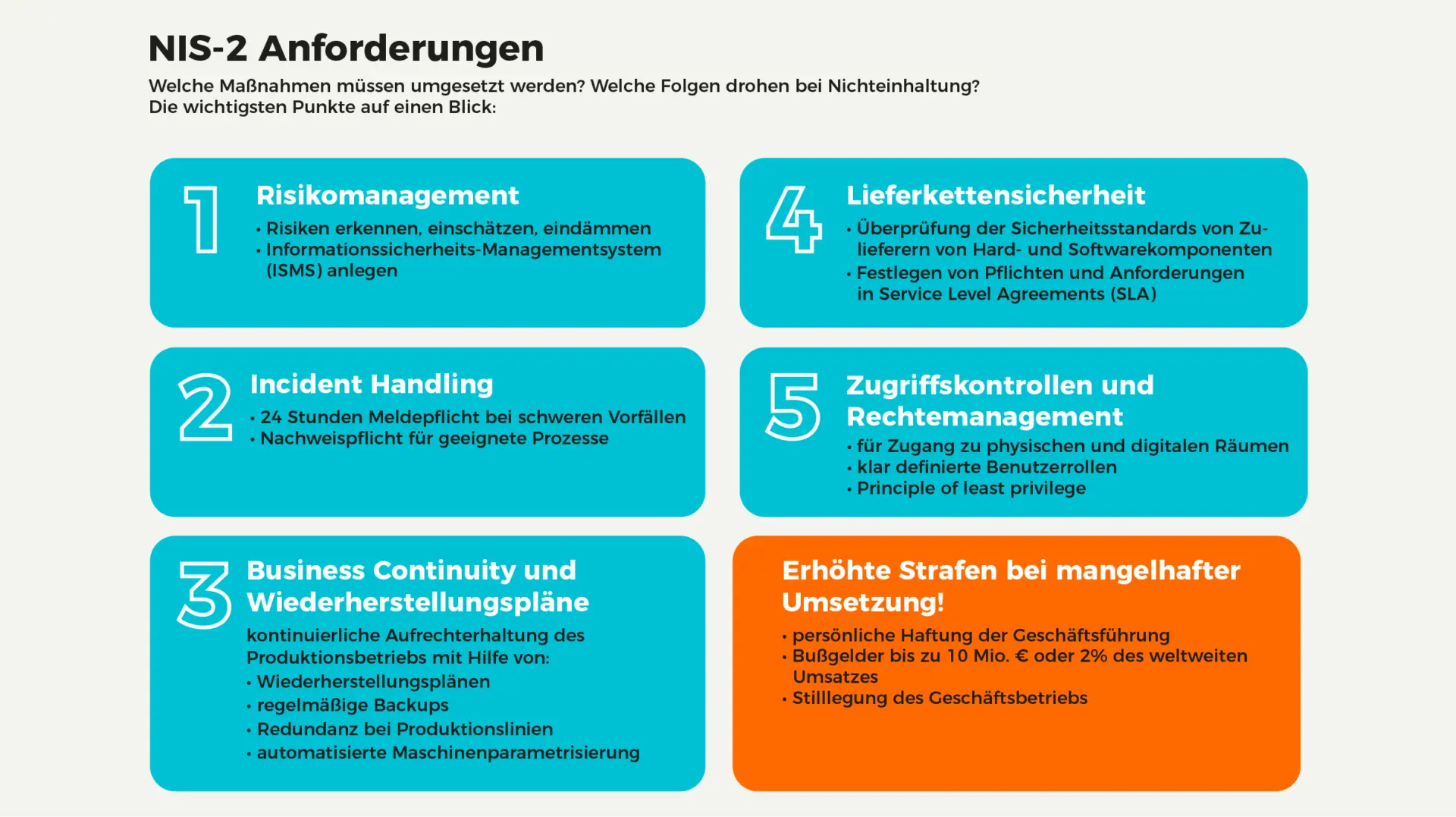

- NIS2 erweitert den Geltungsbereich und trifft viele KMU in regulierten Sektoren; eine frühe Gap‑Analyse ist entscheidend.

- 10 technische Mindestmaßnahmen (z. B. MFA, EDR, SIEM, Backup 3‑2‑1) sind verbindlich und müssen dokumentiert werden.

- Incident‑Meldungen: Initialmeldung innerhalb 24 Stunden an nationales CSIRT/BSI erforderlich.

- Lieferkettenrisiken sind zentral – prüfen und auditieren Sie kritische Dienstleister regelmäßig.

- Nutzen Sie die verfügbare Gap‑Analyse‑ und Maßnahmen‑Vorlagen zum sofortigen Start (Download verfügbar).

Table of contents

NIS2 Anforderungen KMU: Was jetzt auf Sie zukommt

Viele kleine und mittlere Unternehmen in Deutschland sind von NIS2 betroffen. Dieser Beitrag erklärt, welche Pflichten entstehen und liefert eine umsetzbare Roadmap für Compliance – inklusive NIS2 Gap Analyse und Maßnahmenkatalog.

Ob IT‑Leiter, Geschäftsführer oder Compliance‑Verantwortlicher: Dieser Leitfaden zeigt Schritt für Schritt, was zu tun ist. Bei Nichterfüllung drohen erhebliche Sanktionen: Bußgelder bis zu 10 Mio. € oder 2 % des weltweiten Jahresumsatzes – je nach Kategorie.

Die Umsetzungsfrist läuft bis März 2026. Das klingt nach viel Zeit, aber strukturiertes Arbeiten beginnt jetzt.

Quellen: Der Windows Papst | NETTASK | ING‑ISM

Was ist NIS2? Die wichtigsten Anforderungen kurz erklärt

Die NIS2‑Richtlinie (Network & Information Security) ist die neue EU‑Regulierung zur Stärkung der Cybersicherheit. Gegenüber NIS1 weitet NIS2 den Geltungsbereich deutlich aus und setzt strengere Governance‑, Melde‑ und Lieferkettenpflichten.

Wichtig: Nicht nur klassische KRITIS‑Betreiber sind betroffen – viele mittelständische Unternehmen aus IT, Produktion, Logistik und Gesundheit fallen jetzt unter die Regelung. Eine strukturierte Gap‑Analyse zeigt, wo Sie stehen.

Die Ziele der Richtlinie sind u. a.:

- Harmonisierung von Cybersicherheitsstandards in der EU

- Erhöhte Transparenz durch klare Meldepflichten

- Stärkere Supply‑Chain‑Sicherheit – Schutz der gesamten Lieferkette

- Klare Governance – Verantwortung liegt bei der Geschäftsführung

Weitere Erläuterungen finden Sie bei Der Windows Papst.

Relevanz für KMU: Lieferkette NIS2 und wer wirklich betroffen ist

Die entscheidenden Schwellenwerte

Ein Unternehmen fällt unter NIS2, wenn es in einem der 18 regulierten Sektoren tätig ist und mindestens eine der folgenden Bedingungen erfüllt: mindestens 50 Mitarbeitende oder Jahresumsatz über 10 Mio. € und Bilanzsumme über 10 Mio. €.

Das trifft viele Unternehmen: Rund 29.500 Unternehmen in Deutschland sind betroffen. Mehr Informationen und Tipps finden Sie hier: IT‑Beratung Jochim – IT‑Sicherheit für KMU.

Regulierte Sektoren (Auswahl):

- IT‑Dienstleistungen und digitale Infrastruktur

- Energie und Energieversorgung

- Gesundheitswesen und Pharma

- Logistik, Transport, Produktion

Wichtige vs. besonders wichtige Einrichtungen

NIS2 unterscheidet zwei Kategorien mit unterschiedlichen Bußgeldhöhen. Details und Einordnung: ING‑ISM – wirtschaftliche Umsetzung.

Drei typische Missverständnisse

- „NIS2 betrifft nur große Konzerne.” – falsch; viele KMU sind betroffen. (Quelle: ING‑ISM)

- „Wir haben schon Sicherheitsmaßnahmen, das reicht.” – falsch; NIS2 verlangt dokumentierte, überprüfbare Prozesse. (Quelle: CCS365)

- „NIS2 ist ein reines IT‑Thema.” – falsch; Governance‑Thema mit Verantwortung der Geschäftsführung. (Quelle: IT‑Daily)

Konkrete Pflichten für KMU: Rechtliche & organisatorische Anforderungen

Governance & Verantwortlichkeiten

NIS2 macht deutlich: Cybersicherheit ist Chefsache. Mindestens eine verantwortliche Person oder ein Gremium muss benannt werden; Geschäftsführung genehmigt und überprüft Maßnahmen fortlaufend.

Rollen, die klar definiert sein sollten:

- Incident‑Manager – koordiniert im Ernstfall

- Information Security Officer (ISB) – intern oder extern

- IT‑Leiter – technische Umsetzung

- Datenschutzbeauftragter – Schnittstelle zu DSGVO

Praktischer Tipp: Für viele KMU ist ein externer ISB wirtschaftlich sinnvoll. Weitere Hinweise: Identity & Access Management | Privileged Access Management | Hintergrund: ING‑ISM.

Dokumentationspflichten

Dokumentation ist der zentrale Nachweis für Compliance. Wichtige Dokumente:

- Sicherheitsrichtlinien (Zugriff, Patch‑Management, Incident Response)

- Rollen‑ und Verantwortlichkeitsmatrix

- Asset‑Inventar (Server, Clients, Cloud‑Dienste)

- Risikobewertungen und Maßnahmenplan

- Incident‑Logs (zeitgestempelt)

Ein ISMS nach ISO 27001 oder VdS 10000 erleichtert die Dokumentation erheblich. Siehe: IT‑Sicherheitskonformität | DSGVO für KMU.

Nachweispflichten & Registrierung

Betroffene Einrichtungen müssen sich registrieren; Frist bis März 2026. Behörden prüfen die Umsetzung der technischen Mindestmaßnahmen. Siehe: CCS365 | NETTASK | ING‑ISM.

Meldepflichten bei Sicherheitsvorfällen

Sicherheitsvorfälle sind innerhalb 24 Stunden nach Feststellung zu melden. Die Meldung geht an das nationale CSIRT / BSI; in bestimmten Fällen auch an Betroffene (ähnlich DSGVO).

Praktische Hinweise und Dienstleister: Der Windows Papst | Managed SOC Services | SIEM für KMU.

Operative Anforderungen: NIS2 Maßnahmenkatalog für Risikomanagement & Sicherheit

Risikomanagement und Schwachstellenbewertung

NIS2 fordert kontinuierliches Risikomanagement:

- Monatliche Schwachstellenscans

- Kritische Patches innerhalb von 7 Tagen

- CVSS‑basierte Priorisierung

- Jährliche Penetrationstests

Für KMU empfiehlt sich die Beauftragung externer Dienstleister. Tools & Prozesse: Schwachstellen‑Scanning | Vulnerability Management | Patch‑Management.

Die zehn technischen Mindestmaßnahmen

Diese Maßnahmen sind verbindlich. Dokumentieren Sie Abweichungen und den Umsetzungsplan.

- Multi‑Faktor‑Authentifizierung (MFA) – vor allem für Admin‑Konten, VPN und Cloud. Leitfaden: MFA‑Guide | MFA Pflicht.

- Zero‑Trust‑Netzwerksegmentierung – keine automatische Vertrauensstellung intern. Mehr: Zero‑Trust Guide.

- Endpoint Detection & Response (EDR) – automatisierte Erkennung und Reaktion. Hinweise: Endpoint Security | MDR für KMU.

- SIEM / Log‑Monitoring – zentrale Erfassung und Analyse. Empfehlungen: SIEM für KMU.

- Verschlüsselung sensibler Daten – TLS für Übertragung, AES‑256/BitLocker für Speicherung. Details: Datenverschlüsselung.

- Backup nach der 3‑2‑1‑Strategie – 3 Kopien, 2 Medien, 1 offline; monatliche Restore‑Tests. Leitfaden: Backup 3‑2‑1.

- Zugriffskontrolle & Identitätsmanagement – Principle of Least Privilege. Siehe: IAM Guide.

- Schulungen & Sensibilisierung – regelmäßige Trainings und Phishing‑Simulationen: Security Awareness | Phishing‑Simulation.

- Business Continuity & Disaster Recovery – schriftliche Pläne und Tests: DR‑Leitfaden | BCP.

- Sichere Lieferkettenverwaltung – Bewertung und Audits für Dienstleister: Supply‑Chain Security | TPRM für KMU.

Weiterführende Quellen: Der Windows Papst | NETTASK | ING‑ISM.

NIS2 Gap Analyse: Schritt‑für‑Schritt zur Compliance

Die Gap‑Analyse vergleicht den Ist‑Zustand mit NIS2‑Anforderungen (Soll) und liefert einen priorisierten Arbeitsplan mit Budget‑Schätzung und Nachweisen für Behördenprüfungen.

Gap‑Analyse‑Template (Download): NIS2 Gap Analyse Template

Phase 1: Scoping – Was gehört dazu?

Fragen für das Scoping:

- Welche Dienste sind geschäftskritisch? (E‑Mail, ERP, Cloud‑Storage)

- Wer hostet die Dienste (intern/extern)?

- Gibt es Single‑Points‑of‑Failure?

- Welche IT‑Dienstleister sind in der Lieferkette?

Hilfestellung: Der Windows Papst – Scoping.

Phase 2: Asset‑Inventar & kritische Prozesse

Ein zentrales Asset‑Register (CMDB) ist Pflicht: Asset‑ID, Typ, Standort, Owner, Kritikalität, Externe Anbieter, Authentifizierungs‑Accounts, letztes Scan‑/Patch‑Datum.

Automatisieren mit Netzwerk‑Scans (z. B. Nmap, Nessus) und Tenant‑Analysen: Schwachstellen‑Scanning.

Phase 3: Ist‑ vs. Soll‑Status vergleichen

Für jede Mindestanforderung eine Zeile in der Tabelle: Anforderung | Ist | Soll | Lücke | Priorität | Owner | Aufwand.

Phase 4: Bewertung und Priorisierung

Bewerten nach Geschäfts‑auswirkung, Exploit‑Wahrscheinlichkeit, Compliance‑Relevanz und Abhängigkeiten. Prioritäten: Hoch (0–3 Monate), Mittel (3–9 Monate), Niedrig (>9 Monate).

Empfohlene Tools für die Gap‑Analyse

- Asset‑Inventar: Nessus, Qualys, Microsoft Defender for Cloud (Details)

- Schwachstellenscans: OpenVAS, Rapid7, Tenable Nessus (Vulnerability Management)

- SIEM/Logging: Splunk, ELK, Microsoft Sentinel (SIEM)

- Ticketing: Jira, Azure DevOps, ServiceNow (IT‑Operations Management)

NIS2 Maßnahmenkatalog: Konkrete, priorisierte Maßnahmen für KMU

Der Maßnahmenkatalog gliedert sich in organisatorisch, technisch, betrieblich und prüfungsbezogen. Jede Maßnahme braucht Beschreibung, Vorgehen und Aufwandsschätzung.

Maßnahmenkatalog (Download): Excel/PDF Maßnahmenkatalog

Quick Wins: Sofort umsetzbar (0–3 Monate)

- MFA ausrollen – Admin‑Accounts identifizieren, Testgruppe, Conditional Access, Legacy‑Auth deaktivieren. (MFA‑Guide)

- Patch‑Management – zentrale Patch‑Policy, kritische Patches ≤ 7 Tage. (Patch‑Management)

- Backup 3‑2‑1 – Offline‑Kopie & Restore‑Tests. (Backup‑Leitfaden)

- Asset‑Inventar erstellen – Netzwerk‑Scan, Kritikalität, Owner. (Schwachstellen‑Scanning)

Mittelfristige Maßnahmen (3–9 Monate)

- EDR & SIEM – Pilot, Alerts, Integration ins Ticketing. (EDR | SIEM)

- Netzwerksegmentierung / Zero‑Trust – Mikrosegmentierung, VLANs, Firewall‑Policies. (Zero‑Trust)

- Lieferanten‑Audits – Kategorisierung, Fragebögen, jährliche Prüfungen. (TPRM)

Langfristige Maßnahmen (>9 Monate)

- ISMS nach ISO 27001 oder VdS 10000 aufbauen

- Interne und externe Audits etablieren

- Vollständige Zero‑Trust‑Architektur implementieren

Risiko‑ & Incident‑Meldung: Praxisleitfaden für KMU

Anforderungen an das Reporting

NIS2 verlangt die Initialmeldung erheblicher Sicherheitsvorfälle innerhalb 24 Stunden. Zuständig ist das nationale CSIRT / BSI; Follow‑up‑Meldungen sind Pflicht. Siehe: Der Windows Papst | Managed SOC | SIEM.

Meldewege & Kommunikationskette

Interne Meldekette (vereinfacht):

IT‑Team erkennt Vorfall

↓

Incident‑Manager benachrichtigen

↓

Geschäftsführung informieren (< 1 Std.)

↓

Betroffene Systeme isolieren

↓

Forensik / externe Partner einschalten

Externe Meldungen: Initialmeldung <24 Std., detaillierter Bericht <72 Std., Abschlussbericht <30 Tage.

Template: Inhalt der initialen Meldung

SICHERHEITSVORFALLMELDUNG (NIS2) Melde‑ID: [automatisch] Datum/Zeit Erkennung: [TT.MM.JJJJ HH:MM] Berichtersteller: [Name, Rolle] 1. VORFALLBESCHREIBUNG Betroffene Systeme: __________________ Art des Vorfalls: [Malware | Zugriff | Datenverlust | DoS | Sonstiges] Beschreibung: _______________________ 2. AUSWIRKUNGEN Betroffene Daten/Systeme: ___________ Kritikalität: [Gering | Mittel | Hoch] Geschäftliche Auswirkungen: _________ 3. MASSNAHMEN Sofort eingeleitet: __________________ Isolierte Systeme: ___________________ Externe Partner informiert: [Ja/Nein] 4. ZEITSTRAHL Erkennung: [Zeit] Erste Maßnahme: [Zeit] Behördenbenachrichtigung: [Zeit] Behebung geplant: [Zeit] 5. KONTAKT Incident‑Manager: ____________________ Tel: __________ E‑Mail: ______________

Lieferkette NIS2: Supply‑Chain‑Compliance praktisch umsetzen

Warum die Lieferkette so wichtig ist

Über 70 % der Vorfälle entstehen durch Third‑Party‑Kompromittierungen. NIS2 macht Unternehmen verantwortlich für die Cybersicherheit ihrer IT‑Partner. Mehr: Supply‑Chain Security.

Lieferantenbewertung & Kategorisierung

Teilen Sie IT‑Partner in Kategorien (kritisch / wichtig / standard) und definieren Sie Kontrollen pro Kategorie. Fragebogen & Prozesse: TPRM für KMU.

Vertragsklauseln & SLAs (Beispiele)

SICHERHEITSANFORDERUNGEN FÜR DIENSTLEISTER 1. Dienstleister meldet Sicherheitsvorfälle binnen 24 Stunden. 2. Dienstleister verfügt über ISO 27001 oder gleichwertige Zertifizierung. 3. Der Dienstleister gewährleistet: - TLS 1.2+, - Regelmäßige Backups mit Offline‑Komponente, - MFA für Admin‑Konten, - Schwachstellenmanagement (Patches ≤ 30 Tage). 4. Auftraggeber darf Sicherheitsaudits durchführen lassen. 5. Forensik‑Unterstützung bei Sicherheitsverletzungen.

Vorlagen: Sicherheitsanhang / Vertragsmuster.

Umsetzungsschritte & Zeitplan: Die NIS2 Roadmap für KMU

Phase 1: Sofortmaßnahmen (0–3 Monate)

Wöchentlicher Plan (Kurzfassung):

- Woche 1–2: Projektstart, Gap‑Analyse starten, Geschäftsführung briefen

- Woche 3–4: Asset‑Inventar initial, erster Schwachstellenscan (Scanning)

- Woche 5–8: Sicherheitsrichtlinie, Incident‑Playbook, MFA‑Rollout (MFA)

- Woche 9–12: Patch‑Prozess, Offline‑Backup, Awareness‑Schulung

Phase 2: Mittelfristig (3–9 Monate)

Gap‑Remediation, SIEM/EDR‑Pilot, PenTests, Lieferanten‑Audits, Prozesse im ISMS abbilden. KPI‑Ziele definieren (z. B. Patch‑Compliance >95 %, MFA‑Abdeckung Admin 100 %).

Phase 3: Langfristig (>9 Monate)

ISMS etablieren, interne Audits, jährliche externe PenTests, quartalsweises Management‑Reporting.

Ressourcenplanung & Kosten (Übersicht)

Modelle:

- In‑House (1 FTE): 50–70 k€/Jahr

- Hybrid (Koordinator + externer ISB): 20–40 k€/Jahr

- Outsourcing (MSSP): 30–80 k€/Jahr

Empfehlung: Das Hybrid‑Modell ist für viele KMU wirtschaftlich sinnvoll. Quelle: ING‑ISM.

Nachweis & Dokumentation: Für Behördenprüfungen

Behörden prüfen Nachweise. Wichtige Dokumente: Gap‑Analyse, Maßnahmenplan, Sicherheitsrichtlinien, Incident‑Logs, Lieferantenverträge, Schulungsunterlagen.

Audit‑Ready Tipps: zentrales Dokumentenmanagement (z. B. SharePoint), automatisierte Log‑Archivierung via SIEM (SIEM), Audit‑Trail, monatliche Review‑Checkpoints.

Werkzeuge, Vorlagen und Hilfsmittel: Downloads

Wichtige Vorlagen:

- Gap‑Analyse Template (Excel) – Download

- Maßnahmenkatalog (Excel/PDF) – Download

- Incident‑Reporting‑Formular (DOCX/PDF) – Download

- Lieferanten‑Questionnaire (DOCX) – Download

Praxisbeispiele: Anonyme KMU‑Fallstudien

Fallstudie 1: Handwerksbetrieb (60 MA, Energie‑Umfeld)

Massnahmen in 3 Monaten: MFA, Sicherheitsrichtlinie, Vertragsklauseln, Offline‑Backup, Schulung. MFA‑Guide: MFA.

Fallstudie 2: IT‑Dienstleister (80 MA)

Problem: komplexe Lieferkette. Maßnahmen: Lieferanten kategorisiert, Fragebögen, externe Audits. TPRM: TPRM.

Fallstudie 3: Produzierendes Unternehmen (150 MA)

Roadmap (12 Monate): Gap‑Analyse, EDR, SIEM, PenTests, BCP, interne Audits. Ergebnis: Nachweisbare Compliance, Kostenreduktion bei Versicherung.

Häufige Fragen (FAQ) zu NIS2 Anforderungen KMU

- Gilt NIS2 auch für Unternehmen <50 MA?

Nur wenn Jahresumsatz und Bilanzsumme je >10 Mio. € und das Unternehmen in einem regulierten Sektor tätig ist. Als Zulieferer betroffener Unternehmen können trotzdem Anforderungen relevant sein. (ING‑ISM) - Was kostet die Umsetzung für 50–100 MA?

Erste Jahresschätzung: 70–150 k€ (Personal, Technologie, Beratung). Details: MDR & Kosten. - Was passiert, wenn NIS2 ignoriert wird?

Bußgelder bis zu 7 Mio. € (wichtig) oder 10 Mio. € / 2 % Weltumsatz (besonders wichtig), plus Reputations‑ und Betriebsrisiken. (ING‑ISM) - Können wir NIS2 komplett auslagern?

Nein. Maßnahmen können ausgelagert werden, aber die Verantwortung bleibt beim Unternehmen. (CCS365) - Bis wann gilt die Übergangsfrist?

Nationale Umsetzungsfrist: März 2026. (NETTASK)

Handlungsempfehlung: Diese Woche starten

NIS2 ist ein dauerhafter Governance‑Prozess. Der erste Schritt lässt sich noch diese Woche machen.

3 Quick Wins für diese Woche

- Geschäftsleitung informieren (30 Minuten) – Budgetbedarf, Bußgelder, erste Schritte.

- Asset‑Inventar starten (2–4 Stunden) – Netzwerk‑Scan (Nmap/Nessus). (Schwachstellen‑Scanning)

- Sicherheitsrichtlinie Entwurf erstellen (4–8 Stunden) – Vorlage nutzen und von der GF genehmigen. (Vorlage)

Nächste Schritte diesen Monat:

- Gap‑Analyse durchführen – Vorlage: Download

- Projektplan erstellen, Verantwortliche benennen

- Ressourcen planen: intern vs. externer ISB vs. MSSP (Managed SOC)

Hinweis: Dieser Beitrag dient der allgemeinen Information und ersetzt keine individuelle Rechts‑ oder Datenschutzberatung. Für eine konkrete Bewertung empfehlen wir die Konsultation eines qualifizierten Beraters oder Rechtsanwalts für IT‑Recht.