ISO 27001 für KMU: Schritt‑für‑Schritt‑Leitfaden, um ein ISMS aufzubauen und Zertifizierung vorzubereiten

Geschätzte Lesezeit: 20 Minuten

Key Takeaways

- ISO 27001 ist pragmatisch: risikobasiert und skalierbar – speziell für KMU geeignet.

- Konkrete Schritte: Projektstart, Risikoanalyse, SoA, Umsetzung, Audits, Management Review und Zertifizierung.

- Praktische Templates und Checklisten reduzieren Aufwand und fokussieren auf prüfungsrelevante Nachweise.

- Mehrwert: DSGVO- und NIS2-Anforderungen lassen sich effizient mit einem ISMS abdecken; siehe DSGVO-Guide und NIS2-Anforderungen.

- KMU-Praxis: Viele Unternehmen benötigen nur 20–30 Controls statt aller 93 Controls im Annex A.

Table of contents

- Titel

- Key Takeaways

- Einleitung: Warum ISO 27001 für KMU?

- Kurzgeschichte: Mobilka GmbH

- Was ist ISO 27001 und was bedeutet ein ISMS?

- ISMS aufbauen Schritte (0–11)

- Annex A: Auswahl und Umsetzung für KMU

- Interne Audits: Jahresplan & Checklisten

- Zertifizierung vorbereiten und Audit begleiten

- Tools & Technologien

- Erfolgsmessung und KPIs

- Häufige Stolperfallen

- Praktische Templates & Deliverables

- FAQ

ISO 27001 für KMU ist der pragmatische, risikobasierte Standard, um Informationssicherheit systematisch aufzubauen – und zwar so, dass es auch mit kleinem Team funktioniert. Du musst kein Großkonzern sein, um davon zu profitieren. Gerade mittelständische Unternehmen stehen heute unter echtem Druck: Kunden fragen nach Zertifizierungen, Lieferanten verlangen Nachweise und Cyberangriffe treffen KMU oft härter, weil Ressourcen fehlen.

Mit den richtigen Schritten und minimaler Bürokratie kannst du ein ISMS aufbauen, das Prüfungen besteht und im Alltag funktioniert. Die folgenden Abschnitte liefern eine konkrete Anleitung, Checklisten, Templates und klare Deliverables.

Weiterführende Quellen: Axxessio | Barth Datenschutz | Dataguard

Kurzgeschichte: So hat Mobilka GmbH die Zertifizierung in 6 Monaten geschafft

Die Mobilka GmbH hat ihren Weg zur Zertifizierung in nur sechs Monaten gemeistert. Ergebnis: bessere Angebote, neue Kunden und intern mehr Ruhe. Entscheidende Erfolgsfaktoren waren:

- frühe Scope‑Abgrenzung

- Fokus auf relevante Controls

- Management‑Commitment von Anfang an

Mehr zum Fallbeispiel: Activemind – Mobilka

Was ist ISO 27001 und was bedeutet ein ISMS für KMU?

ISO 27001 ist ein internationaler Standard für ein risikobasiertes Informationssicherheits-Managementsystem (ISMS). Im Kern: identifiziere, bewerte und behandle Risiken für deine Informationen. Ein ISMS ist eine Kombination aus Policies, Prozessen, Rollen und technischen Maßnahmen – maßgeschneidert für dein Unternehmen.

Wichtig für KMU: Du musst nicht alle 93 Controls aus Annex A umsetzen. Wähle nur jene Controls, die zu deinen Risiken passen – bei vielen KMU sind das 20–30 Controls.

Weitere Lektüre: Axxessio | DQS Global – Informationssicherheit für KMU

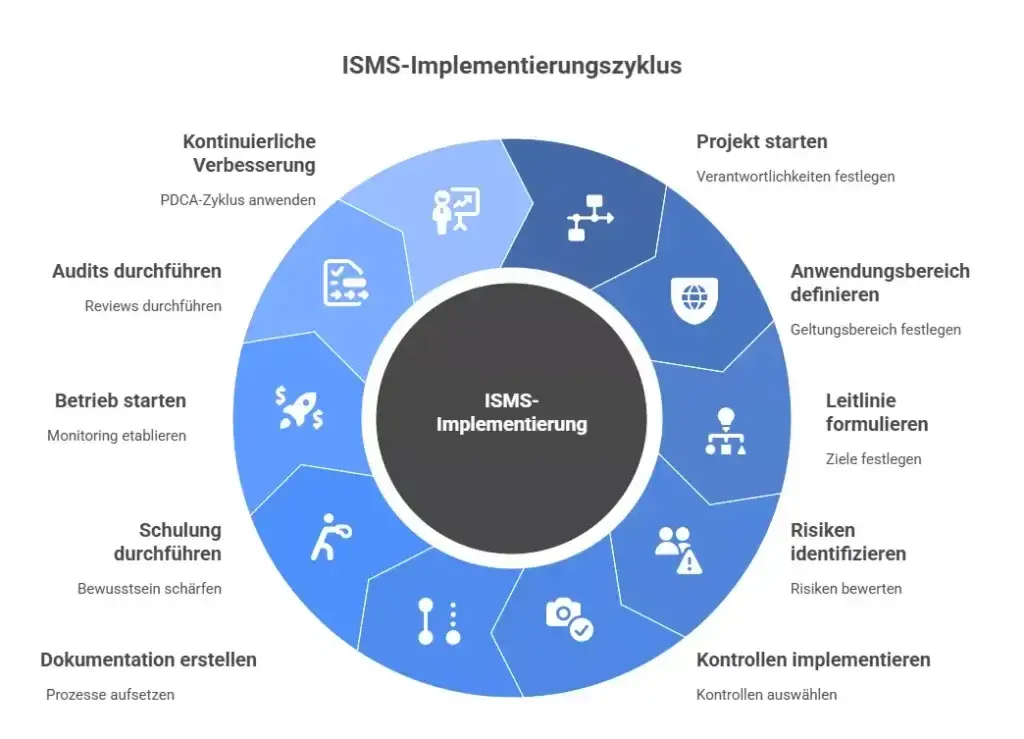

ISMS aufbauen Schritte: Die komplette Schritt‑für‑Schritt‑Anleitung

Diese Reihenfolge ist empfohlen, keine starre Pflicht. In der Praxis wirst du iterieren.

Schritt 0 – Projekt starten: Governance & Scope festlegen

Ziel: Sponsor, Projektleiter, Budget und klarer Scope.

- Beantworte: Welche kritischen Informations-Assets? Welche Standorte/Prozesse gehören dazu? Outsourcing/Cloud einbeziehen?

- Deliverable: Projektcharter mit Scope‑Statement (Beispiel: Kundendatenverarbeitung, Standorte A & B).

- Zeitrahmen: Lean: 2 Wochen (0,1–0,2 FTE); vollständige Einrichtung: 4 Wochen (0,5 FTE).

Quelle: Acato

Schritt 1 – Management Commitment sichern

Ziel: Management versteht Business Case und unterschreibt die Policy.

Beispiel-Policy-Text:

„Unsere Organisation verpflichtet sich, die Vertraulichkeit, Integrität und Verfügbarkeit aller relevanten Informationen zu schützen. Das ISMS wird nach ISO 27001 geführt und kontinuierlich verbessert. Das Management stellt Ressourcen bereit.“

Nachweise: unterschriebene Policy, Meeting-Protokolle, Budget-Freigabe.

Weiterführend: Axxessio | Acato

Schritt 2 – Bestandsaufnahme und Gap-Analyse

Ziel: Aktuellen Zustand verstehen.

- Asset-Inventar (Excel): Asset-ID, Besitzer, Standort, Schutzbedarf.

- Lieferantenliste, Prozessliste, rechtliche Anforderungen (DSGVO/NIS2) prüfen.

- Deliverable: Gap-Report mit priorisierten Maßnahmen.

Quelle: Barth Datenschutz

Schritt 3 – Risikoanalyse und Risikobewertung

Ziel: Top‑Risiken identifizieren und priorisieren.

Methode: Wahrscheinlichkeit (1–5) × Auswirkung (1–5). Score >12 = Hochrisiko. Fokus: Top‑20 Risiken.

Hilfreiche Ressourcen: Proliance | Schwachstellen‑Scanning

Schritt 4 – Risikobehandlung & Statement of Applicability (SoA)

Ziel: Für jedes Risiko Behandlungsmassnahmen festlegen und Controls aus Annex A zuordnen.

Das SoA dokumentiert für jeden Control: angewendet / nicht angewendet / teilweise — mit Begründung und Nachweis.

Mehr zu Umsetzung: DQS Global

Schritt 5 – Dokumentation erstellen

Ziel: Minimal, vollständig und auditrelevant dokumentieren.

Mindestliste: Policy, Risikoregister, SoA, Verfahren (Access, Backup, Incident, Patch, Change), Arbeitsanweisungen, Nachweisliste.

Hinweis: Strukturierte Ablage z. B. ISMS/Policies, einheitliche Dateinamen (Policy_v1.0_2026-03-01.pdf).

Lesetipp: Dataguard

Schritt 6 – Technische und organisatorische Maßnahmen umsetzen

Ziel: Maßnahmen aus SoA in Betrieb nehmen und Nachweise sammeln.

- MFA: Scope: E‑Mail, Admin‑Accounts, Cloud. Nachweis: MFA‑Policy + Aktivierungsreport. Mehr

- Backups: Täglich inkrementell, wöchentlich full, monatlicher Restore‑Test. Nachweis: Restore‑Protokoll. Mehr

- Patch‑Management: Monatliche Zyklen, Patch‑Report. Mehr

- Zugriffskontrolle: RBAC + vierteljährliche Access‑Reviews. Mehr

- Incident Response: Eskalationsmatrix & Incident‑Formular. Mehr

Schritt 7 – Schulung und Awareness

Ziel: Nachweisbare Awareness für alle Mitarbeitenden (Onboarding + jährliche Auffrischungen).

Nachweise: Teilnehmerlisten, Phishing‑Simulation‑Reports, Admin‑Trainings.

Quellen: Acato | Security Awareness | Phishing‑Leitfaden

Schritt 8 – Monitoring, Logging und Metriken

Ziel: KPIs definieren, monatliches Management‑Dashboard erstellen.

Beispiele für KPIs: Anzahl Sicherheitsvorfälle, MTTD, MTTR, offene Maßnahmen, SoA‑Erfüllungsgrad. Logs zentral mindestens 90 Tage aufbewahren.

Weiterführend: Proliance | SIEM für KMU

Schritt 9 – Interne Audits durchführen

Ziel: Lücken intern finden, vor externem Audit schließen.

Muster‑Ablauf: Eröffnungsmeeting → Stichprobenprüfung → Abschlussmeeting. Dokumentiere Befunde und Korrekturmaßnahmen.

Praktische Checkliste und Hinweise: Proliance

Schritt 10 – Management Review und kontinuierliche Verbesserung

Ziel: Jahresreview mit Management, Entscheidungen und Ressourcenzuweisung protokollieren.

Agenda‑Eingaben: interne Audits, KPIs, offene Maßnahmen, Änderungen im Kontext.

Leitfaden: Acato

Schritt 11 – Zertifizierung vorbereiten und Audit begleiten

Ziel: Stage 1 & Stage 2 vorbereiten, Auditor begleiten und Abweichungen schliessen.

Wichtige Kriterien bei Zertifiziererwahl: Akkreditierung (z. B. DAkkS), Erfahrung mit KMU, Preis‑Leistung, Referenzen.

Typische Audit‑Abläufe: Stage 1 (Dokumentenprüfung, 1 Tag) → Stage 2 (Vor‑Ort, 2–3 Tage). Nach Audit: 4 Wochen zur Schließung von Abweichungen.

Quellen: Axxessio | Activemind | Proliance

ISO 27001 Controls Annex A – Auswahl, Anpassung und Umsetzung für KMU

Annex A enthält 93 Controls. KMU wählen pragmatisch 20–30 Controls, die zu ihren Risiken passen. Vorgehen:

- Risiken identifizieren → relevante Controls mappen → Entscheidung dokumentieren (SoA).

- Typische Controls: Asset‑Management (A.8), Zugangskontrolle (A.9), Backup & Betrieb (A.12), Patch‑Management (A.14).

Beispiele und SoA‑Auszug im Text oben. Quellen: DQS Global | Axxessio | Proliance

Interne Audits ISO 27001: Jahresplan, Checklisten und typische Befunde

Interne Audits sind zentral. Empfohlener Jahresauditplan (Quartalsweise Themen). Nutze Remote‑Interviews, digitale Checklisten und dokumentiere Befunde mit klaren Fristen.

Mehr dazu: Proliance

Zertifizierung vorbereiten: Checkliste, Audit‑Ablauf und Auditorfragen

60‑Minuten‑Review vor Stage 1: SoA, Risikoregister, interne Audits, Management Review, Nachweise (MFA, Backup, Patch), Trainingsnachweise.

Typische Auditorfragen: Scope‑Definition, SoA‑Ablage, Top‑Risiken, Backup‑Restore‑Test, Patch‑Prozess, Trainingsnachweise.

Quellen: Activemind | Axxessio | Proliance

Zeitplan, Rollen und Kostenrahmen für KMU

Lean‑Projekt (6 Monate) vs. vollständige Implementierung (9–12 Monate). RACI: CEO (Sponsor), Projektleiter, IT‑Leiter, CISO/DSB, Process Owner.

Budget (realistisch): Gesamtprojekt 20.000–50.000 EUR (inkl. interne Zeit, Beratung, Zertifizierung).

Quelle: Activemind | Axxessio

Tools und Technologieempfehlungen für KMU

Kein teures Compliance‑System nötig. Auswahl nach Budget, Integrationsaufwand und Audit‑Reports.

- Risiko & SoA: Eramba (Open Source), Drata (kommerziell).

- Ticketing: iTop (Open Source), Jira Service Management (kommerziell).

- Backup: Duplicati (Open Source), Veeam (kommerziell). Backup‑Leitfaden

- MFA & Patch: Authelia (Open Source), Microsoft Authenticator + WSUS (kommerziell). MFA‑Guide | Patch‑Strategien

- SIEM/Monitoring: prüfe affordable Optionen. SIEM für KMU | Observability

Erfolgsmessung und KPIs: Wie du weißt, ob dein ISMS wirkt

Definiere KPIs und tracke sie monatlich. Beispiele:

- Sicherheitsvorfälle (Quartal) — Ziel: sinkend

- MTTD & MTTR — Ziel: MTTD < 24h

- Offene Maßnahmen — Ziel: < 30 Tage Durchschnittsalter

- SoA‑Erfüllungsgrad — Ziel: > 90%

Monatliches Management‑Dashboard: KPI‑Tabelle, Trend, Top‑3 Risiken, offene Aktionen.

Häufige Stolperfallen für KMU und wie du sie vermeidest

- Überdokumentation: Fokus auf prüfungsrelevante Nachweise. Dataguard

- Fehlendes Management‑Commitment: Business Case früh erstellen. Acato

- Unrealistischer Scope: Pilot starten und danach skalieren. Barth Datenschutz

- Keine Schwachstellen‑Scans: Regelmäßige Scans planen. Vulnerability‑Scanning

Praktische Templates und Deliverables zum Download

Empfohlene Dateien (anpassen und versionieren): Projektplan_ISMS_KMU.xlsx, Risikoregister_Template.xlsx, SoA_Template.xlsx, Incident_Report_Form.docx, Internal_Audit_Checklist.xlsx, Management_Review_Agenda.docx.

Empfehlung zur Ablage: ISMS/Policies, ISMS/Risikoregister, ISMS/Audits, ISMS/Management_Reviews.

Quellen und Vorlagenhinweise: Activemind | Proliance | DQS Global

Schnell prüfen: Bin ich bereit für die Zertifizierung?

- [ ] SoA genehmigt und abgelegt?

- [ ] Risikoregister aktuell?

- [ ] Interne Audits durchgeführt und Befunde geschlossen?

- [ ] Management Review protokolliert?

- [ ] MFA, Backup, Patch‑Management: Nachweise vorhanden?

- [ ] Schulungen dokumentiert?

Case Study: Mobilka

Jetzt loslegen: Dein nächster Schritt

Du hast jetzt alles, um ISO 27001 systematisch anzugehen. Nächste Schritte:

- Templates herunterladen und anpassen

- Webinar „ISO 27001 für KMU – in 6 Monaten zur Zertifizierung“ besuchen

- Kostenfreie 30‑min Gap‑Analyse anfragen

Weiterführende Quellen und Links am Ende dieses Beitrags.

FAQ

Lohnt sich ISO 27001 für mein KMU?

Ja — besonders wenn du in Ausschreibungen mitbieten willst, Kundendaten verarbeitest oder unter NIS2/DSGVO-Pflichten fällst. Quellen: Barth Datenschutz | Dataguard

Wie lange dauert die Zertifizierung?

Im Lean‑Ansatz ca. 6 Monate; bei größerem Scope 9–12 Monate. Beispiel: Mobilka

Wie viel kostet ISO 27001 insgesamt?

Rechne mit 20.000–50.000 EUR für das Gesamtprojekt (interne Zeit, Beratung, Zertifizierung). Quelle: Axxessio

Muss ich alle 93 Controls umsetzen?

Nein. KMU wählen typischerweise 20–30 Controls, die zu ihren Risiken passen. Quelle: DQS Global

Was ist der Unterschied zwischen Stage 1 und Stage 2?

Stage 1: Dokumentenprüfung (ca. 1 Tag). Stage 2: Vor‑Ort‑Prüfung mit Stichproben und Interviews (2–3 Tage).

Was passiert, wenn der Auditor Abweichungen findet?

Du hast in der Regel vier Wochen Zeit, Korrekturmaßnahmen umzusetzen und nachzuweisen. Danach wird das Zertifikat ausgestellt, gültig für drei Jahre mit jährlichen Überwachungsaudits.

Brauche ich einen externen Berater?

Nicht zwingend. Für einfache Scopes kann ein gutes Leitfaden‑Projekt intern gelingen. Bei komplexeren Projekten spart ein erfahrener Berater Zeit und reduziert Fehler.

Wie lange gilt das Zertifikat?

Drei Jahre mit jährlichen Überwachungsaudits.

Weiterlesen und Quellen

Wichtige Quellen und weiterführende Artikel:

- Axxessio – ISO 27001 KMU

- Barth Datenschutz – KMU

- Dataguard – Nutzen für KMU

- Activemind – Mobilka Case

- DQS Global – Annex A & KMU

- Proliance – Audit & Zertifizierung

- Acato – Management Buy‑in

- ND‑Concepts – Stolperfallen

- IT‑Beratung Jochim – IT‑Sicherheit für KMU

- Backup‑Leitfaden

- Patch‑Management‑Strategien

- MFA‑Guide

- SIEM für KMU

- Security Awareness

- Phishing‑Simulation

- Vulnerability‑Scanning

- Identity & Access Management

- Managed SOC Services

- Observability für KMU

- DSGVO für KMU

- NIS2 Anforderungen