Datenverschlüsselung KMU: Effektive Methoden und Systeme für kleine und mittlere Unternehmen

Geschätzte Lesezeit: 12 Minuten

Key Takeaways

- Datenverschlüsselung ist für KMU kein Luxus, sondern essenziell zum Schutz von Geschäfts- und Kundendaten.

- Festplattenverschlüsselung, E-Mail-Verschlüsselung und Key Management Systeme bilden zusammen eine ganzheitliche Sicherheitslösung.

- Eine sorgfältige Umsetzung hilft bei der Einhaltung der DSGVO und erhöht das Vertrauen von Kunden und Partnern.

- Hardware Security Module (HSM) sind sehr sicher, aber meist kostenintensiv, während softwarebasierte KMS für KMU praktikabel und kostengünstig sind.

- Praktische Schritte wie Verschlüsselung aktivieren, Cloud-Tools auswählen und Schulungen durchführen sichern nachhaltigen Schutz.

Table of contents

- Einleitung

- Bedeutung der Datenverschlüsselung für KMU

- Überblick über gängige Methoden der Festplattenverschlüsselung Unternehmen

- Detaillierte Erklärung der Festplattenverschlüsselung für Unternehmen

- Erläuterung der E-Mail Verschlüsselung

- Vorstellung und Funktion von Key Management Systemen

- Gegenüberstellung HSM vs KMS – Technik, Sicherheit und Einsatzgebiete

- Praktische Empfehlungen für KMU

- Zusammenfassung und Fazit

- FAQ

Einleitung

Datenverschlüsselung für KMU ist kein technischer Luxus mehr, sondern ein unverzichtbarer Schutzmechanismus im digitalen Zeitalter. Dabei werden Geschäftsdaten in einen unlesbaren Code umgewandelt, der nur mit dem richtigen Schlüssel wieder entschlüsselt werden kann.

Besonders produzierende Unternehmen benötigen diesen Schutz dringend. Geistiges Eigentum, Kundendaten und Geschäftsgeheimnisse sind wertvolle Güter, deren Verlust schnell existenzbedrohend werden kann. Zusätzlich erfüllt eine richtige Verschlüsselung gesetzliche Vorgaben wie die DSGVO und schafft Vertrauen bei Kunden und Partnern.

In diesem Beitrag zeigen wir dir die wichtigsten Arten der Datenverschlüsselung für dein Unternehmen: von der Festplattenverschlüsselung über die sichere E-Mail-Kommunikation bis hin zu modernen Key-Management-Systemen. Du erfährst, wie du diese Technologien einfach und kostengünstig in deinem Betrieb einsetzen kannst.

Bedeutung der Datenverschlüsselung für KMU

Warum solltest du als kleines oder mittleres Unternehmen in Datenverschlüsselung investieren? Die Antwort ist einfach: Weil die Risiken zu groß sind, es nicht zu tun.

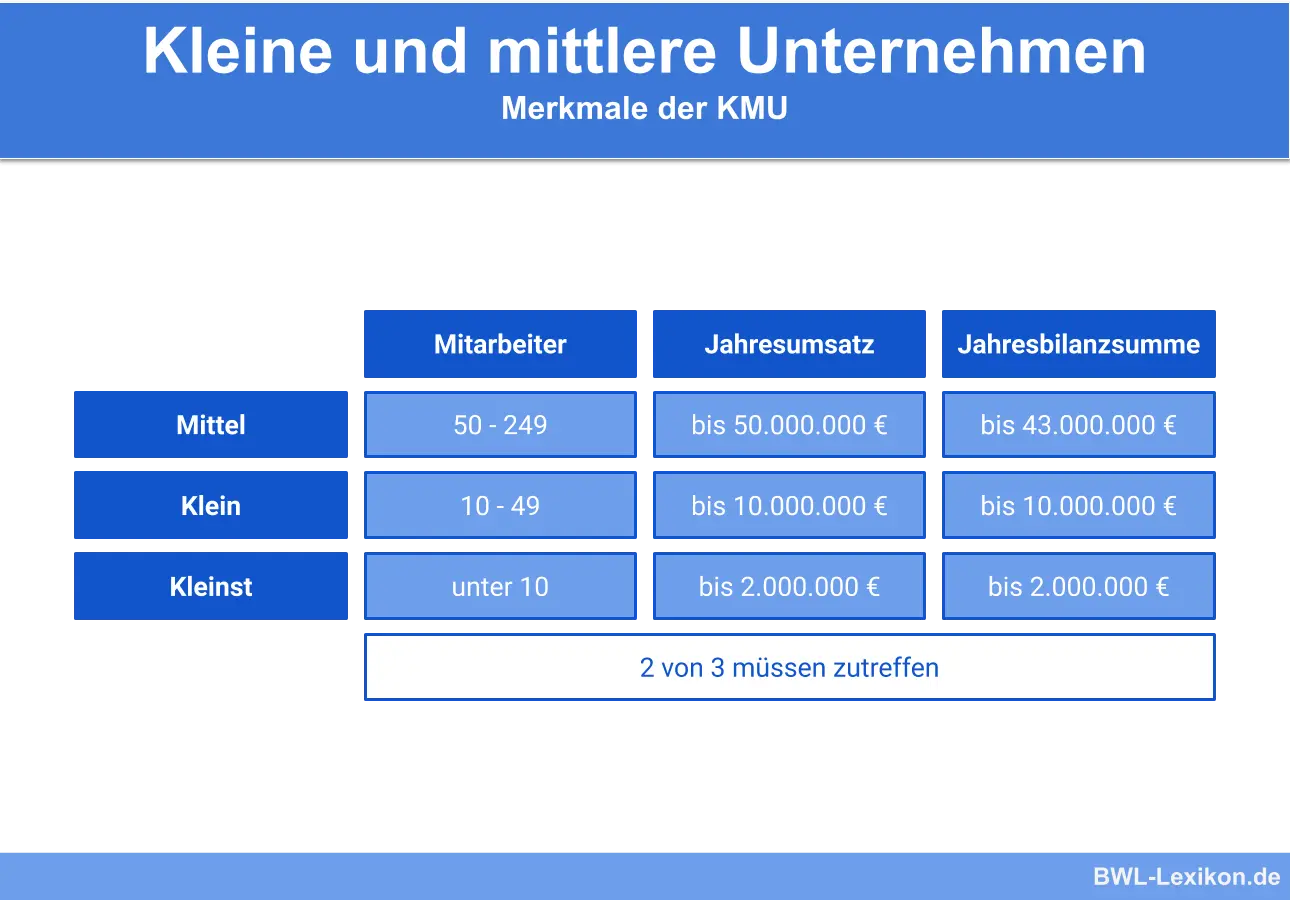

Cyberangriffe treffen nicht nur die Großen. Tatsächlich sind KMU oft beliebte Ziele, da sie häufig weniger gut geschützt sind als Konzerne. Die Zahlen sind alarmierend: Bei einem erfolgreichen Cyberangriff verlieren KMU durchschnittlich 25.000 US-Dollar. Noch erschreckender: 78% der betroffenen Unternehmen sehen einen schwerwiegenden Angriff als existenzbedrohend an.

Für produzierende KMU steht besonders viel auf dem Spiel. Produktionspläne, technische Zeichnungen und Entwicklungsdaten sind das Herzstück deines Geschäfts. Durch Industriespionage können diese Daten in falsche Hände geraten. Die DSGVO verlangt zudem angemessene Schutzmaßnahmen für personenbezogene Daten – Verschlüsselung wird hier explizit als geeignete Maßnahme genannt (mehr dazu).

Mit einer gut umgesetzten Datenverschlüsselung baust du nicht nur Schutzwälle gegen Angreifer, sondern schaffst auch Vertrauen bei Kunden und Partnern. In einer Zeit, in der Datenlecks täglich Schlagzeilen machen, ist dieses Vertrauen Gold wert.

Überblick über gängige Methoden der Festplattenverschlüsselung Unternehmen

In der Praxis haben sich mehrere Verschlüsselungsmethoden für Unternehmen bewährt. Jede schützt deine Daten in unterschiedlichen Situationen.

Die Festplattenverschlüsselung verwandelt sämtliche auf deinen Geräten gespeicherten Daten in einen verschlüsselten Zustand. Selbst wenn ein Laptop gestohlen wird, bleiben die Daten für Unbefugte unlesbar. Diese Methode schützt deine Daten im sogenannten „Ruhezustand“ – also während sie gespeichert sind.

Die E-Mail-Verschlüsselung hingegen sichert deine Kommunikation während der Übertragung. Sie verhindert, dass Nachrichten und Anhänge auf dem Weg zum Empfänger abgefangen und gelesen werden können. Moderne Systeme bieten hier Ende-zu-Ende-Verschlüsselung, sodass wirklich nur Sender und Empfänger die Inhalte sehen können (mehr erfahren).

Ergänzend dazu gibt es Verschlüsselungslösungen für Cloud-Speicher und Datenübertragungen, die besonders für KMU mit dezentralen Teams wichtig sind. Sie sorgen dafür, dass deine Daten auch während der Übertragung und in externen Speichersystemen sicher bleiben (Details hier).

Für KMU lohnt sich die Investition in Verschlüsselung aus wirtschaftlicher Sicht besonders. Die präventiven Kosten für gute Verschlüsselungssysteme sind deutlich niedriger als die möglichen Schäden durch Datenverlust oder -diebstahl. Viele Versicherungen bieten zudem günstigere Tarife für Unternehmen mit nachweislich guten Sicherheitsmaßnahmen.

Mehr Infos zu Verschlüsselungsarten

Cloud-Sicherheit für KMU

Detaillierte Erklärung der Festplattenverschlüsselung für Unternehmen

Die Festplattenverschlüsselung ist wie ein Tresor für deine gespeicherten Daten. Sie wandelt alle Informationen auf deiner Festplatte in einen unlesbaren Code um, der nur mit dem richtigen Schlüssel – meist in Form eines Passworts – wieder lesbar wird.

Stell dir vor, ein Mitarbeiter vergisst seinen Laptop im Zug oder ein Dieb bricht ins Büro ein. Ohne Verschlüsselung hätten diese Personen freien Zugriff auf alle gespeicherten Daten. Mit aktivierter Festplattenverschlüsselung bleiben die Daten auch bei physischem Zugriff auf das Gerät geschützt.

Der Nutzen für dein Unternehmen ist vielfältig:

- Du schützt sensible Kundendaten und dein Know-how vor unbefugtem Zugriff

- Du erfüllst DSGVO-Anforderungen zum Datenschutz (DSGVO Guide)

- Du verringerst das Risiko von Malware-Angriffen, die laut Studien etwa 18% aller Angriffe auf KMU ausmachen

Die Festplattenverschlüsselung ist besonders wertvoll für:

- Mobile Geräte wie Laptops, die häufig außerhalb des Büros verwendet werden

- Server mit wichtigen Unternehmensdaten

- Cloud-Speicher, in denen sensible Informationen lagern (Cloud-Sicherheit)

- Teams mit Remote-Mitarbeitern oder flexiblen Arbeitsmodellen

Für die praktische Umsetzung in deinem KMU stehen dir verschiedene Werkzeuge zur Verfügung:

- BitLocker für Windows-Systeme (bereits in vielen Windows-Versionen enthalten)

- FileVault für macOS (standardmäßig verfügbar)

- AxCrypt für die Verschlüsselung einzelner Dateien oder Ordner (AxCrypt Details)

In Teams ist eine zentrale Verwaltung über Gruppenmanagement besonders wichtig. So vermeidest du, dass Mitarbeiter ihre Passwörter untereinander teilen müssen und vereinfachst die Administration erheblich.

Die gute Nachricht: Diese Lösungen lassen sich meist unkompliziert in deine bestehende IT-Infrastruktur integrieren und sind auch für kleinere Budgets erschwinglich.

Weitere Infos zu AxCrypt

Verschlüsselungsarten Übersicht

Erläuterung der E-Mail Verschlüsselung

E-Mail-Verschlüsselung ist wie ein versiegelter Brief im digitalen Zeitalter. Sie sorgt dafür, dass deine geschäftliche Kommunikation nicht von Unbefugten gelesen werden kann – selbst wenn die Nachricht abgefangen wird.

Die wirksamste Form ist die Ende-zu-Ende-Verschlüsselung (E2EE). Hier wird die E-Mail bereits beim Absender verschlüsselt und kann nur vom vorgesehenen Empfänger entschlüsselt werden. Selbst der E-Mail-Anbieter oder Netzwerkbetreiber kann den Inhalt nicht lesen (E2EE Vorteile).

Diese Schutzmaßnahme erfüllt mehrere wichtige Funktionen in deinem Unternehmen:

- Sie schützt personenbezogene Kundendaten während der Übertragung

- Sie verhindert Industriespionage, wenn vertrauliche Informationen per E-Mail geteilt werden

- Sie sichert dich gegen Manipulation und Datendiebstahl ab

In der Praxis kommen verschiedene Technologien zum Einsatz. Die bekanntesten sind:

- PGP (Pretty Good Privacy) – ein offener Standard für verschlüsselte Kommunikation

- S/MIME – ein zertifikatsbasiertes System, das oft in Unternehmensumgebungen verwendet wird

- Spezielle E2EE-Protokolle in sicheren File-Sharing-Tools wie Kiteworks (Details zu Kiteworks)

Für zusätzliche Sicherheit solltest du deine E-Mail-Verschlüsselung mit Multi-Faktor-Authentifizierung (MFA) kombinieren (MFA Guide). So schützt du nicht nur die E-Mails selbst, sondern auch den Zugang zu deinen Postfächern.

Für kleine und mittlere Unternehmen empfehlen sich besonders cloudbasierte Lösungen mit automatischer Verschlüsselung. Diese sind einfach einzurichten, reduzieren den Verwaltungsaufwand und steigern das Kundenvertrauen durch nachweislich sichere Kommunikation.

Vorstellung und Funktion von Key Management Systemen

Ein Key Management System (KMS) funktioniert wie ein digitaler Schlüsselbund für dein Unternehmen. Es verwaltet alle Verschlüsselungsschlüssel zentral, kontrolliert deren Nutzung und regelt, wer auf welche Schlüssel zugreifen darf.

Ohne ein KMS müssen Passwörter und Schlüssel oft manuell zwischen Mitarbeitern geteilt werden – ein riskantes und fehleranfälliges Verfahren. Ein KMS löst dieses Problem, indem es sichere Methoden für die Schlüsselverteilung bereitstellt.

In der KMU-Praxis bringt ein KMS viele Vorteile:

- Die zentrale Verwaltung macht Schlüsselaustausch in Teams sicherer und einfacher

- Bei Ausscheiden eines Mitarbeiters können dessen Zugriffsrechte sofort entzogen werden

- Die Zusammenarbeit wird vereinfacht, da Teammitglieder gezielt Zugriff auf verschlüsselte Daten erhalten können

- Der Schutz bei Cloud-Nutzung und Remote-Arbeit wird deutlich erhöht (Cloud-Sicherheit für KMU)

Besonders wichtig ist ein KMS für wachsende Unternehmen. Mit steigender Mitarbeiterzahl und zunehmender Nutzung verschiedener Cloud-Dienste wird die manuelle Verwaltung von Schlüsseln schnell zum Sicherheitsrisiko und Verwaltungsalbtraum.

Ein gutes KMS hilft dir auch bei der Einhaltung von Compliance-Anforderungen. Es dokumentiert, wer wann auf welche Daten zugegriffen hat und stellt sicher, dass vertrauliche Informationen nur für autorisierte Personen zugänglich sind (Sicherheitsaspekte Key Management).

AxCrypt Blog

Cloud Security Guide

Gegenüberstellung HSM vs KMS – Technik, Sicherheit und Einsatzgebiete

Wenn es um die Verwaltung von Verschlüsselungsschlüsseln geht, stehen dir zwei Hauptlösungen zur Verfügung: Hardware Security Module (HSM) und Key Management Systeme (KMS). Was sind die Unterschiede und welche Lösung passt zu deinem Unternehmen?

Ein HSM ist ein physisches Gerät, speziell entwickelt für höchste Sicherheitsanforderungen. Es erzeugt und speichert Verschlüsselungsschlüssel in einer manipulationssicheren Hardwareumgebung. Bei Manipulationsversuchen können diese Geräte sogar alle gespeicherten Schlüssel automatisch löschen. HSMs bieten zudem spezielle Hardware für schnelle kryptografische Berechnungen.

Ein KMS ist dagegen eine Softwarelösung, die Verschlüsselungsschlüssel zentral verwaltet. Es kümmert sich um die Erzeugung, Verteilung, Rotation und Löschung von Schlüsseln. Moderne KMS-Lösungen sind oft cloudbasiert und bieten Benutzerfreundlichkeit und Skalierbarkeit.

Hier eine Übersicht der wichtigsten Unterschiede:

| Aspekt | HSM | KMS |

|---|---|---|

| Art | Hardware | Software |

| Sicherheitsniveau | Sehr hoch (physisch geschützt) | Hoch (abhängig von der Softwareumgebung) |

| Kosten | Hoch (spezialisierte Hardware) | Niedrig bis mittel (Softwarelösung) |

| Wartung | Komplex (Hardwarepflege) | Einfach (automatische Updates) |

| Skalierbarkeit | Begrenzt (physische Erweiterung nötig) | Hoch (einfach erweiterbar) |

| Typische Nutzer | Banken, Behörden, große Unternehmen | KMU, Cloud-Nutzer, flexible Teams |

Für die meisten KMU ist ein softwarebasiertes KMS die bessere Wahl. Es bietet ein gutes Verhältnis von Sicherheit zu Kosten und Aufwand. Der Einstieg ist günstig, die Bedienung intuitiv und die Skalierung flexibel – perfekt für wachsende Unternehmen mit begrenzten IT-Ressourcen.

HSMs sind dagegen sinnvoll für Unternehmen mit besonders hohen Sicherheitsanforderungen oder regulatorischen Vorgaben, die physische Schlüsselspeicherung verlangen. Sie bieten maximale Sicherheit, erfordern aber auch höhere Investitionen und Fachwissen.

Praktische Empfehlungen für KMU

Wie setzt du Datenverschlüsselung in deinem Unternehmen konkret um? Hier ist ein praxisnaher Leitfaden, der dir den Einstieg erleichtert:

Schritt 1: Mit den Grundlagen beginnen

Starte mit der Festplattenverschlüsselung auf allen Geräten. Bei Windows-Geräten nutze BitLocker, bei Mac-Geräten FileVault – beides ist bereits in deinem Betriebssystem enthalten. Für wichtige Einzeldateien ist AxCrypt eine benutzerfreundliche Lösung (mehr erfahren).

Führe gleichzeitig eine Ende-zu-Ende-Verschlüsselung für deine E-Mail-Kommunikation ein. Viele moderne E-Mail-Dienste bieten diese Option bereits an oder können mit Plugins erweitert werden (E2EE nutzen).

Schritt 2: Priorisieren und planen

Erstelle ein einfaches Daten-Inventar: Welche Informationen sind besonders schützenswert (Kundendaten, Geschäftsgeheimnisse, Finanzinformationen)? Hier solltest du zuerst ansetzen.

Bevorzuge Cloud-Tools mit integrierter Verschlüsselung. Sie machen die Nutzung einfach und automatisieren viele Sicherheitsprozesse. Achte dabei auf Anbieter, die ihre Server in Deutschland oder der EU betreiben (Cloud-Sicherheit).

Schritt 3: Schlüsselverwaltung einrichten

Implementiere ein KMS mit Gruppenmanagement-Funktionen. Dies verhindert, dass Mitarbeiter Passwörter teilen müssen, und ermöglicht dir die zentrale Kontrolle über Zugriffsrechte (AxCrypt Key Management).

Aktiviere Multi-Faktor-Authentifizierung für alle Zugänge zu verschlüsselten Systemen. Das bietet eine zusätzliche Sicherheitsebene, falls ein Passwort kompromittiert wird (MFA Guide).

Schritt 4: Testphase und Einführung

Führe ein Pilotprogramm mit einer kleinen Gruppe von Mitarbeitern durch. Sammle Feedback und passe deine Strategie entsprechend an, bevor du die Lösungen im ganzen Unternehmen ausrollst.

Biete einfache Schulungen für alle Mitarbeiter an (Security Awareness Training). Der beste Schutz funktioniert nur, wenn alle ihn verstehen und richtig anwenden.

Schritt 5: Kontrolle und Optimierung

Führe regelmäßige Sicherheitsaudits durch, um zu prüfen, ob deine Verschlüsselungsstrategie noch wirksam ist und alle Systeme ordnungsgemäß funktionieren (IT-Sicherheit Tipps).

Die gute Nachricht: Du musst nicht tief in die Tasche greifen. Viele wirksame Verschlüsselungslösungen sind heute zu moderaten Kosten oder sogar kostenlos verfügbar. Die Investition ist überschaubar – besonders im Vergleich zu den möglichen Kosten eines Datenverlustfalls.

AxCrypt Blog

Verschlüsselungsarten

Cloud-Security für KMU

IT-Sicherheit für KMU Tipps

Security Awareness Training

Zusammenfassung und Fazit

Die optimale Datenverschlüsselung für dein KMU ist keine Einzellösung, sondern ein hybrides Konzept. Die Kombination aus Festplattenverschlüsselung, E-Mail-Verschlüsselung mit Ende-zu-Ende-Verfahren und einem zentralen Key Management System bietet den besten Schutz für dein Unternehmen.

Diese Kombination schützt dich umfassend:

- gegen Datenverlust durch gestohlene Geräte

- gegen Abfangen vertraulicher Kommunikation

- gegen Malware-Angriffe, die etwa 18% aller Cyberangriffe auf KMU ausmachen

- gegen Industriespionage und Datendiebstahl

Gleichzeitig hält sie den Aufwand und die Kosten in einem überschaubaren Rahmen. Die meisten Lösungen lassen sich heute einfach einrichten und bedienen – auch ohne IT-Spezialisten im Haus.

Mit einer durchdachten Verschlüsselungsstrategie erfüllst du zudem die DSGVO-Anforderungen und schaffst Vertrauen bei Kunden und Geschäftspartnern. In einer Zeit, in der Datensicherheit immer wichtiger wird, kann dies ein entscheidender Wettbewerbsvorteil sein.

Denk daran: Verschlüsselung ist keine einmalige Angelegenheit, sondern ein fortlaufender Prozess. Mit regelmäßigen Überprüfungen und Anpassungen stellst du sicher, dass dein Schutzschild gegen digitale Bedrohungen stark bleibt – heute und in Zukunft.

Quelle 1

Quelle 2

Quelle 3

DSGVO Guide

IT Sicherheit Tipps

FAQ

Was kostet die Einführung von Datenverschlüsselung für KMU?

Viele Verschlüsselungslösungen wie BitLocker oder FileVault sind bereits in Betriebssystemen enthalten und damit kostenfrei. Für Zusatztools wie AxCrypt oder KMS fallen meist moderate Lizenzgebühren an, die im Verhältnis zum Sicherheitsgewinn gering sind.

Wie einfach ist die Bedienung von Verschlüsselungssoftware für nicht-technische Mitarbeiter?

Moderne Lösungen sind benutzerfreundlich gestaltet und oft mit Automatisierungen versehen. Schulungen helfen, das Verständnis zu verbessern und die richtige Anwendung sicherzustellen.

Wie unterstützt eine Verschlüsselung die Einhaltung der DSGVO?

Die DSGVO verlangt angemessene technische Maßnahmen zum Schutz personenbezogener Daten. Verschlüsselung wird explizit als geeignete Methode zur Sicherstellung der Vertraulichkeit anerkannt.

Was ist der Unterschied zwischen einem HSM und einem KMS?

Ein HSM ist ein physisches Sicherheitsgerät mit sehr hohem Schutzniveau, das sich besonders für Großunternehmen eignet. Ein KMS ist eine Softwarelösung, die leichter skalierbar und oft kostengünstiger ist – perfekt für KMU.

Welche Verschlüsselungsmethoden sind für E-Mails zu empfehlen?

Ende-zu-Ende-Verschlüsselung mithilfe von PGP oder S/MIME ist weit verbreitet. Cloudbasierte Lösungen mit automatischer Verschlüsselung bieten zudem Komfort und Sicherheit.