DORA Third-Party Risiko: Umfassender Leitfaden für Finanzunternehmen

Geschätzte Lesezeit: 15 Minuten

Key Takeaways

- DORA Third-Party Risiko fordert ein robustes Management von Risiken mit Dienstleistern im Finanzsektor.

- Verantwortung für Compliance bleibt vollständig beim Finanzunternehmen.

- Vertragsklauseln und Exit-Strategien sind essenziell für Risikominderung und Kontinuität.

- SLA und OLA dienen als wichtige Compliance-Instrumente zur Leistungs- und Verantwortlichkeitssteuerung.

- Regulatorisches Reporting sorgt für Transparenz gegenüber Aufsichtsbehörden.

Table of contents

- Einleitung

- Anforderungen von DORA im Kontext des Third-Party Risikos

- Vertragsklauseln DORA – Gestaltung und Bedeutung

- Exit-Strategie Anbieter – Notwendigkeit und Umsetzung

- SLA/OLA DORA – Rolle und Ausgestaltung als Compliance-Instrumente

- Reporting & Meldungen gemäß DORA – Transparenz und Regulatorische Pflichten

- Praktische Handlungsempfehlungen zur Umsetzung eines ganzheitlichen DORA-konformen Third-Party Risikomanagements

- Fazit und Ausblick

- FAQ

Einleitung

DORA Third-Party Risiko bezeichnet das systematische Management von Risiken, die durch die Zusammenarbeit mit Dienstleistern und Drittanbietern im Finanzsektor entstehen. Ab dem 17. Januar 2025 wird der Digital Operational Resilience Act (DORA) EU-weit verbindlich und bringt neue Anforderungen für alle Finanzunternehmen mit sich.

Die Bedeutung dieses Themas ist heute größer denn je: Durch zunehmende Digitalisierung, steigenden Kostendruck und strengere Regulierungen sind Finanzunternehmen immer abhängiger von externen ICT-Dienstleistern für Cloud-Services, Software und Sicherheitslösungen.

Ein entscheidender Punkt dabei: Die Verantwortung für die Einhaltung der DORA-Anforderungen verbleibt vollständig beim Finanzunternehmen selbst. Eine Auslagerung der Compliance-Verantwortung an Dienstleister ist nicht möglich.

Für Finanzinstitute bedeutet dies, dass sie ein robustes Third-Party Risk Management aufbauen müssen, um ihre digitale Betriebsstabilität zu gewährleisten und regulatorische Anforderungen zu erfüllen. Mehr dazu hier.

Weiterführende Informationen finden Sie ebenfalls unter German Banks und dem CISO360 TPRM Kapitel.

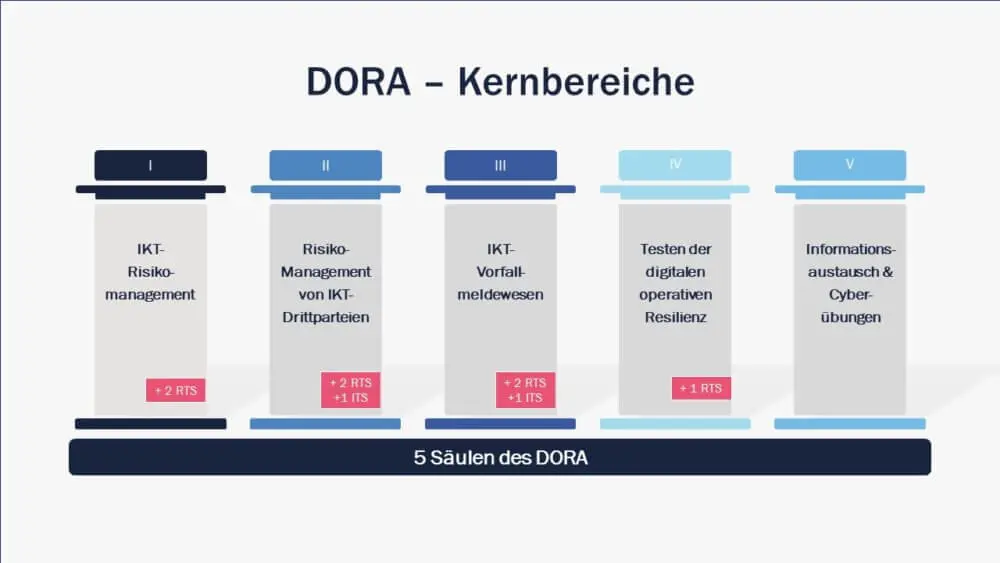

Anforderungen von DORA im Kontext des Third-Party Risikos

DORA stellt konkrete Anforderungen an das Management von Third-Party Risiken, die deutlich über bisherige Standards hinausgehen. Die Umsetzung folgt dabei einem proportionalen Ansatz – je nach Größe und Risikoprofil des Finanzinstituts können die Anforderungen unterschiedlich umfangreich ausfallen.

Due-Diligence-Phase

Bevor eine Zusammenarbeit mit einem ICT-Dienstleister beginnt, müssen Finanzunternehmen eine gründliche Risikobewertung durchführen. Diese umfasst:

- Identifikation aller potenziellen Risiken durch den Dienstleister

- Systematische Bewertung dieser Risiken anhand standardisierter Kriterien

- Klassifizierung des Dienstleisters nach seiner Kritikalität für das Unternehmen

Die Identifikation und Klassifizierung kritischer ICT-Dienstleister ist besonders wichtig. Als kritisch gelten Dienstleister, deren Ausfall oder Störung wesentliche Geschäftsprozesse beeinträchtigen könnte. Mehr dazu hier.

Überwachung und Monitoring

Für kritische ICT-Dienstleister sind kontinuierliche Überwachungsprozesse erforderlich. Diese umfassen:

- Regelmäßige Überprüfungen und Audits

- Integration in das übergreifende ICT-Risikomanagement

- Einbindung in Incident-Management-Prozesse für Sicherheitsvorfälle

Konzentrationsrisiken

DORA verlangt explizit die Adressierung von Konzentrationsrisiken. Diese entstehen, wenn ein Finanzunternehmen stark von einzelnen Dienstleistern abhängig ist. Eine zu hohe Konzentration auf einen oder wenige Anbieter kann bei deren Ausfall schwerwiegende Folgen haben.

Finanzunternehmen müssen daher strategische Abhängigkeiten identifizieren und bewerten, um dann geeignete Maßnahmen zur Risikominimierung zu entwickeln. Details hier.

Vertiefende Informationen auf Advisori.

Vertragsklauseln DORA – Gestaltung und Bedeutung

Vertragsklauseln DORA sind spezifische vertragliche Vereinbarungen mit ICT-Drittanbietern, die zur Steuerung von Risiken und Einhaltung der Compliance dienen. Sie bilden das Rückgrat eines effektiven Third-Party Risk Managements.

Wesentliche Mindestinhalte

Jeder Vertrag mit einem ICT-Dienstleister muss bestimmte Mindestinhalte enthalten:

- Klare Governance-Strukturen, die festlegen, wer welche Verantwortung trägt

- Ausdrückliche Audit- und Zugriffsrechte für Compliance-Überprüfungen

- Detaillierte Notfall- und Kontinuitätspläne für Störungsfälle

- Eindeutige Datenschutzregelungen, die die DSGVO-Anforderungen erfüllen

Diese Vertragsbestandteile sorgen für transparente und faire Risikoverteilung.

Dokumentationsanforderungen

Die Dokumentation der vertraglichen Vereinbarungen muss lückenlos und jederzeit für Aufsichtsbehörden verfügbar sein, mit:

- Vollständiger Erfassung aller relevanten Vertragsdetails

- Konsistenter Führung und regelmäßiger Aktualisierung

- Schneller Verfügbarkeit auf Anforderung

Im Kern müssen Verträge klar definieren, wer was tut, wie Risiken verteilt sind und wie Notfälle zu regeln sind, um Stabilität und Konformität sicherzustellen. Quelle.

Exit-Strategie Anbieter – Notwendigkeit und Umsetzung

Eine Exit-Strategie ist ein geplanter Ausstiegsweg aus Verträgen mit Dienstleistern, der die Kontinuität der Geschäftsprozesse gewährleistet. Sie ist eine ausdrückliche DORA-Anforderung.

Vertragliche Anforderungen

Bereits bei Vertragsgestaltung müssen Exit-Strategien enthalten sein mit Elementen wie:

- Angemessene Kündigungsfristen für geordneten Übergang

- Regeln zur Datenrückgabe oder -übertragung

- Verpflichtung zur Übergangsunterstützung durch bisherigen Anbieter

- Technische und operative „Exit-Readiness“ – jederzeitiger Wechsel möglich

Praktische Umsetzung

Darüber hinaus ist eine robuste Exit-Strategie mit:

- Regelmäßiger Überprüfung der Szenarien

- Tests der Praxisfunktionalität

- Bewertung der technischen Machbarkeit eines Anbieterwechsels

Im Fokus steht die Vermeidung von Betriebsunterbrechungen. Weitere Details.

SLA/OLA DORA – Rolle und Ausgestaltung als Compliance-Instrumente

Service Level Agreements (SLA) und Operational Level Agreements (OLA) legen messbare Leistungen und Verantwortlichkeiten zwischen Finanzunternehmen und Dienstleistern fest und sind unter DORA entscheidende Compliance-Instrumente.

Spezifische Anforderungen im DORA-Kontext

- Quantifizierbare Verfügbarkeitsquoten (z.B. 99,9% Uptime)

- Klar definierte maximale Reaktionszeiten bei Störungen und Sicherheitsvorfällen

- Festgelegte Recovery-Time-Objectives (RTO) als Wiederherstellungszeit

Diese Standards schaffen Verbindlichkeit und Transparenz.

Rolle der OLAs

- Regeln Informationswege bei Sicherheitsvorfällen

- Definieren Eskalationswege und Zeiträume

- Klären Verantwortlichkeiten für Incident Management

Transparente Risikoverteilung

Ein Vorteil gut gestalteter SLA und OLA ist die transparente Risikoverteilung durch:

- Klare, messbare Kennzahlen und regelmäßige Überprüfungen

- Eindeutige Verantwortlichkeitsdefinitionen

- Konsequenzen bei Nichteinhaltung

Das unterstützt regulatorische Pflichten und effektives Dienstleistermanagement. Quelle.

Reporting & Meldungen gemäß DORA – Transparenz und Regulatorische Pflichten

DORA fordert umfassende Reporting- und Meldepflichten zu Third-Party Risiken für Transparenz und Kontrolle.

Anforderungen an Reporting

Finanzunternehmen müssen vollständige, aufbereitete Register für ICT-Drittanbieter führen, mit Informationen zu:

- Detaillierten Leistungsbeschreibungen

- Klassifizierung nach Kritikalität

- Verwalteten Datentypen

- Subunternehmerübersicht

- Status von Audits

- Exit-Readiness Bewertung

Diese Register müssen stets aktuell und exportierbar sein.

Unterscheidung zwischen ICT- und Non-ICT-Drittanbietern

Dazu zählen:

- ICT-Drittanbieter (Cloud, Software, Security, IT-Betrieb) unter DORA

- Non-ICT-Drittanbieter, geregelt durch EBA-Leitlinien

Finanzinstitute müssen zwei widerspruchsfreie Register führen, idealerweise exportierbar als CSV.

Meldepflichten bei Sicherheitsvorfällen

- Zeitnahe Meldung an Aufsichtsbehörden

- Vollständige Dokumentation von Vorfall und Maßnahmen

- Nachweis der Einhaltung vertraglicher Reaktionszeiten

Regelmäßigkeit und Exportfähigkeit stellen regulatorische Pflichten sicher. Quelle 1, Quelle 2.

Praktische Handlungsempfehlungen zur Umsetzung eines ganzheitlichen DORA-konformen Third-Party Risikomanagements

Die erfolgreiche Implementierung erfordert Struktur. Sechs Schritte helfen Finanzunternehmen:

Schritt 1: Gap-Analyse zur Identifikation von Lücken

- Vergleich der derzeitigen Prozesse mit DORA-Anforderungen

- Priorisierung der ermittelten Lücken nach Kritikalität

- Erstellung realistischer Zeitpläne zur Lückenschließung

Schritt 2: Etablierung klarer Governance-Strukturen

- Definition klarer Rollen für CISO, Beschaffung, Recht und weitere Funktionen

- Transparente Entscheidungs- und Eskalationswege

- Effiziente Kommunikationskanäle zwischen Abteilungen

Schritt 3: Harmonisierung mit anderen regulatorischen Vorgaben

- Integration von DORA in bestehende Outsourcing-Richtlinien

- Verknüpfung mit DSGVO-konformen Prozessen

- Optimierung des Lieferantenmanagements zur Vermeidung von Redundanzen

Schritt 4: Aufbau eines robusten Frameworks

- Prozesse zur Dienstleisteridentifikation und -klassifizierung

- Standardisierte Risikobewertungsmethoden

- DORA-konforme Vertragsvorlagen

- Überwachungs- und Auditprozesse

- Systeme zur Registerführung

- Notfall- und Exit-Pläne

Schritt 5: Integration von Datenschutz und IT-Sicherheitsanforderungen

- Erkennung und Lösung möglicher Konflikte zwischen DORA und DSGVO

- Berücksichtigung von Datenschutzaspekten in allen Prozessen

Schritt 6: Proportionale Umsetzung basierend auf Unternehmensgröße

- Fokus kleinerer Institute auf kritische Risiken und Dienstleister

- Umfassendere Frameworks für größere Organisationen

- Skalierbare Lösungen für Wachstum und Anpassung

Weitere Informationen finden Sie auch auf CISO360 und Advisori.

Fazit und Ausblick

Das Management von DORA Third-Party Risiken bietet Finanzunternehmen nicht nur regulatorische Erfüllung, sondern auch wesentliche Wettbewerbsvorteile.

Chancen eines DORA-konformen Third-Party Risk Managements

- Risikominimierung durch systematische Kontrolle

- Höhere operative Stabilität und bessere Resilienz

- Kosteneinsparungen durch harmonisierte Compliance-Prozesse

- Verbesserte Geschäftskontinuität dank robuster Exit-Strategien

Herausforderungen bei der Umsetzung

- Hohe Komplexität und Ressourcenbedarf

- Koordinationsaufwand zwischen Unternehmensfunktionen

- Sicherstellung hoher Datenqualität in Registern

- Kontinuierliche Anpassung an sich ändernde Anforderungen

Ausblick

DORA markiert einen Paradigmenwechsel im Risikomanagement. Frühzeitige Investition in ganzheitliche und proportionale Third-Party Risk Management Systeme stärkt digitale Resilienz und schafft strategischen Geschäftswert.

FAQ

Was versteht man unter DORA Third-Party Risiko?

DORA Third-Party Risiko beschreibt das Management der Risiken, die durch Drittanbieter im Finanzsektor entstehen.

Wer trägt die Verantwortung für die Einhaltung der DORA-Anforderungen?

Das Finanzunternehmen selbst trägt die volle Verantwortung, auch bei Auslagerung auf Dienstleister.

Welche Rolle spielen Vertragsklauseln im Third-Party Risk Management?

Sie regeln Governance, Auditrechte, Notfallpläne und Datenschutz und sind essentiell für Compliance.

Warum ist eine Exit-Strategie so wichtig?

Sie sichert die Kontinuität der Geschäftsprozesse und verhindert kritische Abhängigkeiten von Dienstleistern.

Welche Berichtsanforderungen existieren unter DORA?

Finanzunternehmen müssen umfassende, aktuelle Drittanbieter-Register führen und Sicherheitsvorfälle melden.